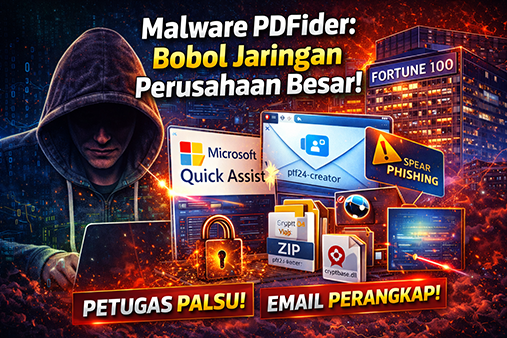

Dunia digital kembali diingatkan bahwa serangan siber tidak selalu datang dengan cara “kasar”. Kali ini, sebuah malware baru bernama PDFSider berhasil menembus jaringan perusahaan kelas dunia (Fortune 100) di sektor keuangan — dan caranya sangat halus, rapi, serta sulit terdeteksi. Yang bikin ngeri, serangan ini tidak mengandalkan bug canggih saja, tapi juga memanfaatkan kelengahan manusia.

Awalnya Bukan dari Hacker, Tapi dari “Petugas IT”

Serangan PDFSider dimulai dengan rekayasa sosial. Pelaku menyamar sebagai petugas dukungan teknis dan menghubungi karyawan perusahaan.

Korban diyakinkan bahwa ada masalah teknis yang perlu segera ditangani. Solusinya? Menginstal Microsoft Quick Assist, fitur resmi Windows untuk bantuan jarak jauh.

Karena aplikasinya resmi dan legal, korban tidak curiga. Tapi sejak saat itu, penyerang sudah punya pintu masuk ke komputer korban.

Menyamar Jadi Aplikasi PDF yang Aman

PDFSider tidak dikirim sebagai virus “jelas-jelas berbahaya”. Malware ini datang lewat email yang terlihat profesional, berisi file ZIP.

Di dalamnya ada:

Aplikasi PDF asli dan bertanda tangan digital (PDF24 Creator)

File tersembunyi berbahaya bernama cryptbase.dll

Ketika aplikasi PDF dijalankan, file berbahaya ikut aktif secara otomatis. Teknik ini disebut DLL side-loading — ibarat menyelipkan penyusup lewat pintu belakang rumah yang terlihat aman.

Bahkan ada dokumen umpan yang dibuat seolah-olah berasal dari pihak resmi, termasuk mencatut nama lembaga pemerintah, supaya korban makin yakin.

Malware Ini Tidak Ribut, Tapi Mematikan

Berbeda dengan malware biasa yang bikin komputer lemot atau error, PDFSider bekerja diam- diam.

Ciri-cirinya:

Hampir tidak meninggalkan jejak di hard disk

Bekerja langsung di memori komputer

Sulit dideteksi antivirus dan EDR

Mengirim data lewat jalur internet “normal” (DNS), jadi tampak seperti lalu lintas biasa, Setiap komputer korban diberi ID unik, lalu informasi sistem dikirim ke server penyerang dengan enkripsi tingkat tinggi (standar yang juga dipakai di sistem keamanan kelas militer dan perbankan).

Pintar Menghindari Pemeriksaan

PDFSider juga “cerdas”. Jika merasa sedang dianalisis oleh sistem keamanan atau dijalankan di lingkungan uji coba, malware ini akan langsung berhenti bekerja agar tidak ketahuan. Ini membuat proses investigasi jadi jauh lebih sulit.

Lebih Mirip Alat Mata-mata Digital

Menurut peneliti keamanan, PDFSider bukan sekadar malware pencuri uang.

Polanya lebih mirip alat spionase siber:

Masuk perlahan

Bertahan lama

Mengamati sistem

Menunggu momen yang tepat

Bagi perusahaan keuangan yang menyimpan data sensitif bernilai tinggi, ancaman seperti ini sangat berbahaya.

Pelajaran Penting untuk Kita Semua

Kasus PDFSider memberi pelajaran besar, bahkan untuk orang awam:

1. Serangan siber sering dimulai dari manusia, bukan mesin

2. Aplikasi resmi pun bisa disalahgunakan

3. Email dan panggilan “terlihat meyakinkan” belum tentu aman

4. Keamanan bukan cuma urusan IT, tapi semua pengguna

Di era sekarang, waspada adalah lapisan keamanan pertama.

Sumber : https://csirt.or.id/

Awalnya Bukan dari Hacker, Tapi dari “Petugas IT”

Serangan PDFSider dimulai dengan rekayasa sosial. Pelaku menyamar sebagai petugas dukungan teknis dan menghubungi karyawan perusahaan.

Korban diyakinkan bahwa ada masalah teknis yang perlu segera ditangani. Solusinya? Menginstal Microsoft Quick Assist, fitur resmi Windows untuk bantuan jarak jauh.

Karena aplikasinya resmi dan legal, korban tidak curiga. Tapi sejak saat itu, penyerang sudah punya pintu masuk ke komputer korban.

Menyamar Jadi Aplikasi PDF yang Aman

PDFSider tidak dikirim sebagai virus “jelas-jelas berbahaya”. Malware ini datang lewat email yang terlihat profesional, berisi file ZIP.

Di dalamnya ada:

Aplikasi PDF asli dan bertanda tangan digital (PDF24 Creator)

File tersembunyi berbahaya bernama cryptbase.dll

Ketika aplikasi PDF dijalankan, file berbahaya ikut aktif secara otomatis. Teknik ini disebut DLL side-loading — ibarat menyelipkan penyusup lewat pintu belakang rumah yang terlihat aman.

Bahkan ada dokumen umpan yang dibuat seolah-olah berasal dari pihak resmi, termasuk mencatut nama lembaga pemerintah, supaya korban makin yakin.

Malware Ini Tidak Ribut, Tapi Mematikan

Berbeda dengan malware biasa yang bikin komputer lemot atau error, PDFSider bekerja diam- diam.

Ciri-cirinya:

Hampir tidak meninggalkan jejak di hard disk

Bekerja langsung di memori komputer

Sulit dideteksi antivirus dan EDR

Mengirim data lewat jalur internet “normal” (DNS), jadi tampak seperti lalu lintas biasa, Setiap komputer korban diberi ID unik, lalu informasi sistem dikirim ke server penyerang dengan enkripsi tingkat tinggi (standar yang juga dipakai di sistem keamanan kelas militer dan perbankan).

Pintar Menghindari Pemeriksaan

PDFSider juga “cerdas”. Jika merasa sedang dianalisis oleh sistem keamanan atau dijalankan di lingkungan uji coba, malware ini akan langsung berhenti bekerja agar tidak ketahuan. Ini membuat proses investigasi jadi jauh lebih sulit.

Lebih Mirip Alat Mata-mata Digital

Menurut peneliti keamanan, PDFSider bukan sekadar malware pencuri uang.

Polanya lebih mirip alat spionase siber:

Masuk perlahan

Bertahan lama

Mengamati sistem

Menunggu momen yang tepat

Bagi perusahaan keuangan yang menyimpan data sensitif bernilai tinggi, ancaman seperti ini sangat berbahaya.

Pelajaran Penting untuk Kita Semua

Kasus PDFSider memberi pelajaran besar, bahkan untuk orang awam:

1. Serangan siber sering dimulai dari manusia, bukan mesin

2. Aplikasi resmi pun bisa disalahgunakan

3. Email dan panggilan “terlihat meyakinkan” belum tentu aman

4. Keamanan bukan cuma urusan IT, tapi semua pengguna

Di era sekarang, waspada adalah lapisan keamanan pertama.

Sumber : https://csirt.or.id/